Las mejores aplicaciones para detectar intrusos robando tu red WiFi

Pocas personas cuentan hoy en día con una conexión a Internet sin WiFi. La red inalámbrica se ha convertido en un básico de nuestros hogares y trabajos debido a la gran cantidad de dispositivos móviles que usamos a diario, desde el propio teléfono móvil al portátil, sin olvidar televisores o electrodomésticos. Por ello, la seguridad de la misma es un aspecto crucial y asegurarnos de no tener intrusos robándonos la conexión es básico. Si tenéis la más mínima sospecha de que esto puede estar ocurriendo, os mostramos cuáles son las mejoras aplicaciones para detectar intrusos robando tu red WiFi.

Aunque hayamos seguido todas las recomendaciones para tener una red WiFi segura y lo hayamos comprobado con alguna aplicación especializada, nunca vamos a poder estar seguros de lo que ocurre. Ese motivo nos lleva a tener que realizar revisiones periódicas para ver si tenemos intrusos en la red. También lo haremos cuando notemos que el funcionamiento y rendimiento han caído en picado, con menos velocidad.

Es bastante habitual que alguien intente colarse en nuestra red WiFi, pero por suerte tenemos aplicaciones y herramientas para saber quién está conectado que funcionan de forma fácil y sencilla. Hemos recopilado algunas destacadas para los principales sistemas operativo para móviles, es decir, iOS de Apple y Android de Google.

Aplicaciones para detectar intrusos en el WiFi

Las elegidas son:

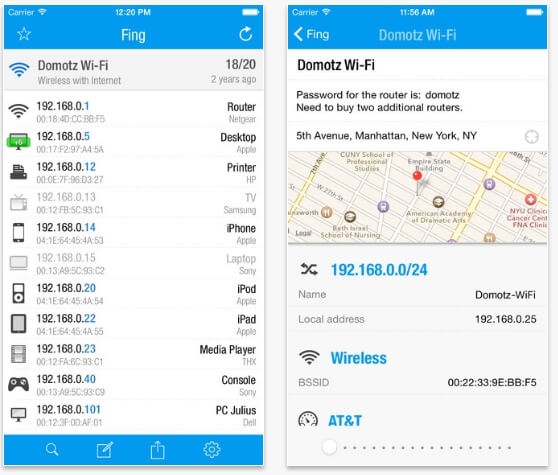

Fing (iOS, Android)

En ADSLZone se hacen eco de Fing como una de las mejores alternativas para comprobar (sin ordenador) si tenemos a alguien conectado a nuestra red WiFi. Esta aplicación nos permite realizar un diagnóstico de la red local, accediendo a todos los detalles de los dispositivos conectados como la dirección IP o la MAC.

Esos datos serán cruciales para identificar dispositivos que no sean nuestros y estén robando ancho de banda, además de representar un peligroso problema para la seguridad de nuestros datos personales. Además, podemos realizar un análisis avanzado de nombres NetBIOS, UPnP, SNMP y Bonjour, propiedades y tipos de dispositivos.

Contamos también con Análisis y ubicación de ISP, escáner de subred, escáner de puertos con TCP que encuentra automáticamente los puertos abiertos y servicios disponibles, ping para la medición de la calidad de la red, WOL para despertar dispositivos remotamente y DNS con búsqueda de DNS y búsqueda inversa.

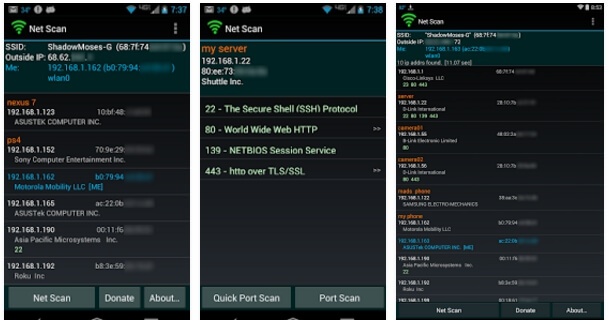

Net Scan (Android)

Otra herramienta gratuita para escanear nuestra red con diferentes funciones de seguridad que pasan por un escáner de puertos o la habilidad de encontrar agujeros en nuestra red. Se trata de una aplicación sin publicidad que promete quedarse así para siempre y que sólo ofrece la donación voluntaria si estamos interesados. No es la más completa, pero su aspecto sencillo y la ausencia de publicidad la convierten en una gran alternativa. Las puntuaciones en Google Play Store le dan una media de 4,3 puntos sobre 5 posibles.

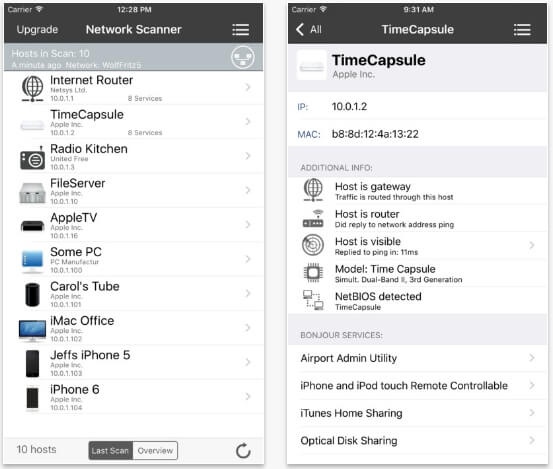

iNet – Network Scanner (iOS)

Y si acabamos de ver una aplicación específica para Android, ahora llega el turno de una que solo vamos a poder encontrar para iOS, con compatibilidad con iPhone, iPad o iPod Touch. Esta aplicación nos muestra los dispositivos conectados a nuestra red local, incluyendo routers u ordenadores. También tenemos escáner de puertos para saber cuáles tenemos abiertos y susceptibles de ser atacados.

Sus creadores señalan que incluso puede detectar los dispositivos “escondidos” en la red, guardando los 10 últimos estudios realizados. Esta es la versión gratuita y podemos acceder a una versión Pro de pago a cambio de 8,99 euros. Aquí tenemos algunas funciones más avanzadas que podemos realizar.

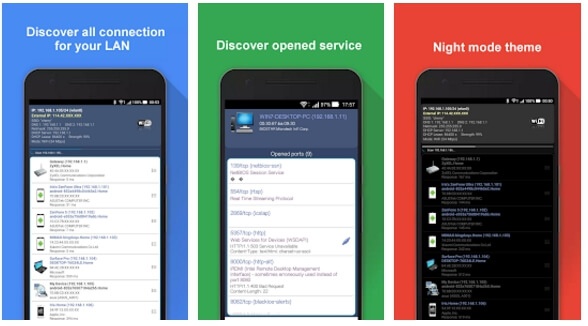

Network Scanner (Android)

Volviendo a la exclusividad para Android, Network Scanner es una herramienta con un aspecto más actualizado, aunque con una funcionalidad similar a las anteriores. Podemos descubrir todas las conexiones de una red LAN, descubrir los puertos abiertos que nos exponen a Internet e incluso activar un bonito tema nocturno. De nuevo, buena puntuación en la Google Play Store con una nota de 4,3 puntos y compras in-app por valor de entre 1,09 euros y 4,99 euros por diferentes elementos (como quitar la publicidad).

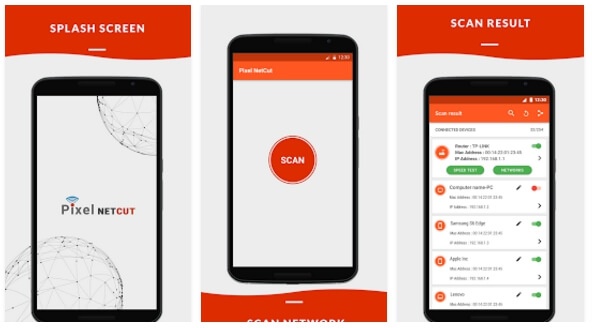

Pixel NetCut (Android)

Y si queremos ir un paso más allá, esta aplicación nos permitirá impedir el acceso a Internet de cualquier usuario de la red. Se trata de una aplicación gratuita para Android con la que podemos bloquear el acceso a Internet de cualquier usuario conectado. El único requisito necesario será el de contar con un dispositivo Android con permisos de “superusuario” o root.

Además, la aplicación nos ofrece detalles completos como la dirección IP, MAC, nombre del dispositivo, nombre del fabricante y más. Podremos comprobar la conexión a Internet, detalles del proveedor de red, IP pública, hacer ping, cortar el acceso a los dispositivos, comprobar la existencia de intrusos y muchas más cosas.

- Archivado en

- Banda Ancha

- yuni pineda dijo el 31/03/2017 a las 02:43h:

- quisiera que me indicaran como hago para saber si me estan robando internet

- Reef dijo el 09/04/2017 a las 23:38h:

- Yuni, lee el artículo...

- william silva dijo el 11/07/2021 a las 21:57h:

- es muy buena aplicacion la recomiemdo al 100%

- luis dijo el 13/07/2021 a las 06:02h:

- me roban wifi

- agustinalazarohernandez dijo el 26/09/2021 a las 15:08h:

- Cómo bloquear a lo que estén conectado a mi internet

- Juan Soto dijo el 26/12/2022 a las 20:58h:

- no la he usado