Virus, malware, troyanos, gusanos… ¿cuál es la diferencia entre ellos?

Casi a diario hablamos de malware, de virus, troyanos, ransomware… dando por sentado que todos los usuarios saben de lo que estamos hablando realmente. Como es posible que no todo el mundo esté familiarizado con la gran cantidad de formas diferentes que pueden adoptar las amenazas informáticas más populares, vamos a intentar poner un poco de orden.

Virus, troyano, spyware, adware, ransomware o simplemente, malware. Son muchas las formas de referirse a las amenazas informáticas que nos acechan, pero ni todas son virus ni todas actúan de la misma forma. En España hemos utilizado el término virus informático durante mucho tiempo e incluso es algo que ha pasado a ser parte de la cultura general.

Sin embargo, la imparable evolución también llegó para los mal llamados virus ya que ahora tienen múltiples formas y pueden atacarnos de diferentes formas. Aunque su función principal es la misma (dañar de alguna forma al usuario) no todas lo hacen con las mismas armas, ni sus efectos son iguales ni tampoco se combaten de la misma forma.

En los siguientes párrafos veremos una descripción de cada uno de ellos:

Tipos de amenazas informáticas

Tal y como os hemos dicho, muchos usuarios llaman virus a cualquier programa o aplicación que se instala en su ordenador o móvil con algún propósito malicioso. Las empresas de seguridad tampoco han ayudado con la diferenciación, ya que casi todos los productos se conocen como antivirus pese a que una denominación más adecuada sería antimalware.

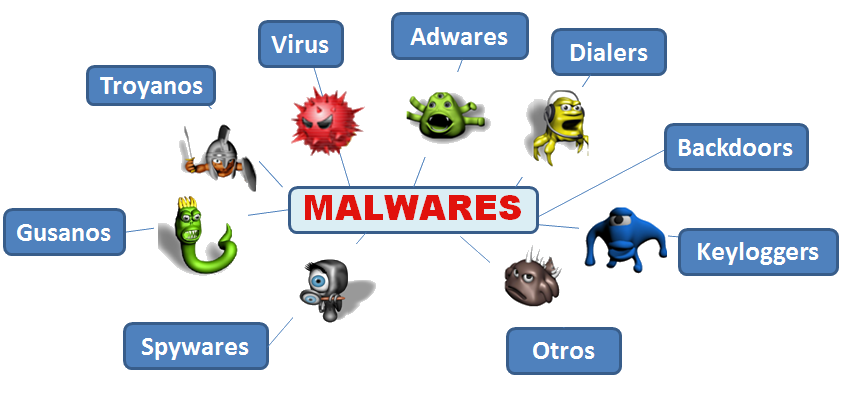

Malware

No todos los programas maliciosos son virus, pero sí son todos malware. Malware es la palabra genérica que engloba todo tipo de amenazas como rootkits, virus, troyanos, gusanos, adware, spyware, ransomware y otros más. Esta palabra se forma de la unión de malicious software. Por miedo a perder el posicionamiento de los productos, las empresas desarrolladoras de antivirus ni adoptaron este vocablo. Dentro de esta categoría englobamos todos los tipos que os desglosamos a continuación.

Este tipo de amenazas las encontramos en cualquier aparato conectado a la red. Pueden aparecer en ordenadores, móviles, tablets… Como vemos, hay muchas variedades y también cuentan con funciones muy diferentes, como pueden ser robar datos, contraseñas o simplemente hacer que un dispositivo funcione mal.

Virus

Aunque no es un término genérico se utiliza muchas veces como si lo fuera, con el consiguiente error tal y como hemos visto al saber más sobre el malware. Se trata de una palabra que se empezó a utilizar en los años 80 cuando empezaron a florecer estas amenazas. Aquí se buscó la similitud con los virus biológicos que infectan al ser humano. El virus barrote o I Love You son algunos de los que han pasado a la historia de la informática.

Normalmente los virus van a estar diseñados para afectar al funcionamiento del equipo. Por ejemplo hacer que ciertas funciones dejen de estar disponibles o no vayan bien, que no podamos abrir algún programa, etc.

Troyanos

De nuevo, en este término se utilizó la similitud del funcionamiento de esta amenaza con el famoso Caballo de Troya que fue usado por los griegos como una estrategia para introducirse en la ciudad fortificada de Troya. Este programa malicioso se introduce en el ordenador o móvil por diferentes medios y permite tomar control del equipo. Se utiliza para instalar software de control o para dejar abiertas puertas traseras en los sistemas.

A través de un troyano, un atacante podría tener el control total de un equipo. Esto permitiría que incluso instalaran otras variedades de malware, robaran datos o afectaran al funcionamiento. Es uno de los ataques más peligrosos.

Gusanos

Y siguiendo con las amenazas que reciben su nombre de elementos naturales, encontramos a los gusanos. Su principal objetivo es el de extenderse por todo el sistema una vez que han conseguido acceder al mismo. Es muy conocida su habilidad para extenderse a través de soportes como email, memorias USB o cualquier dispositivo de almacenamiento.

Suelen tener una gran facilidad de propagación. Por ello a través de un pendrive, por ejemplo, pueden expandirse a muchos dispositivos a los que conectemos esa memoria USB.

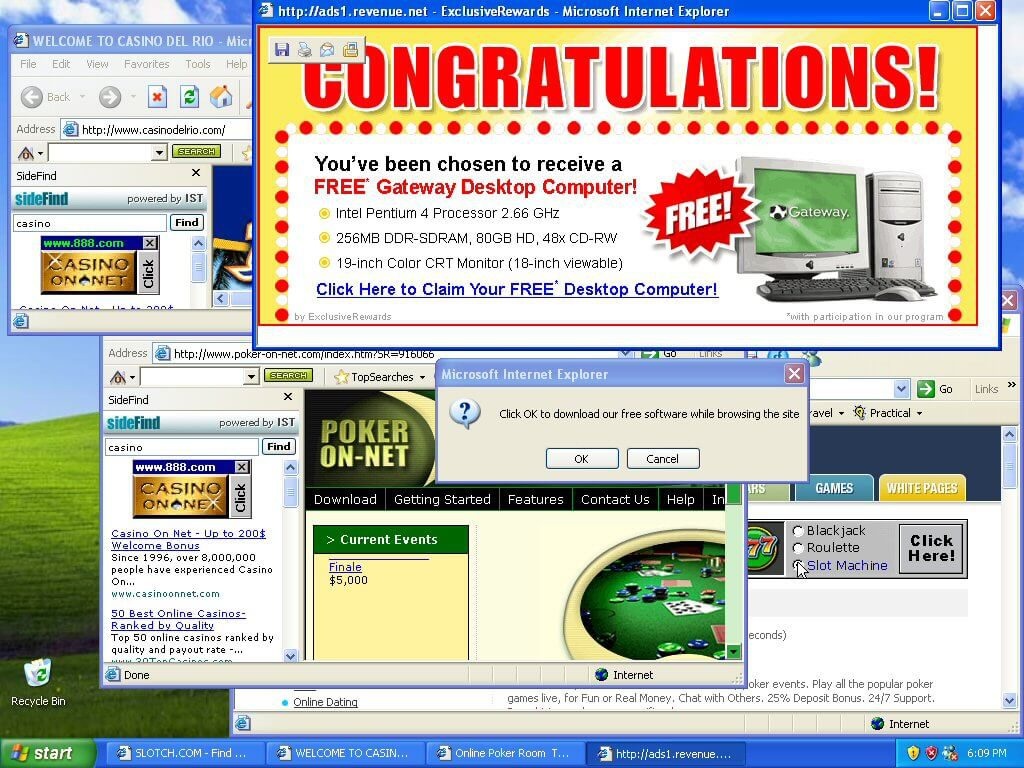

Adware

Este tipo de software malicioso no destaca por hacer daño (en la mayoría de ocasiones) al usuario, limitándose a inundar su equipo con publicidad. Aquí, los responsables de su creación buscan lucrarse con la publicidad online que muestran al usuario en forma de ventanas emergentes o banners integrados en el navegador.

Normalmente esto suele afectar a los navegadores. Pueden inundarlo con barras de búsqueda, publicidad maliciosa que aparece cuando abrimos una página, etc.

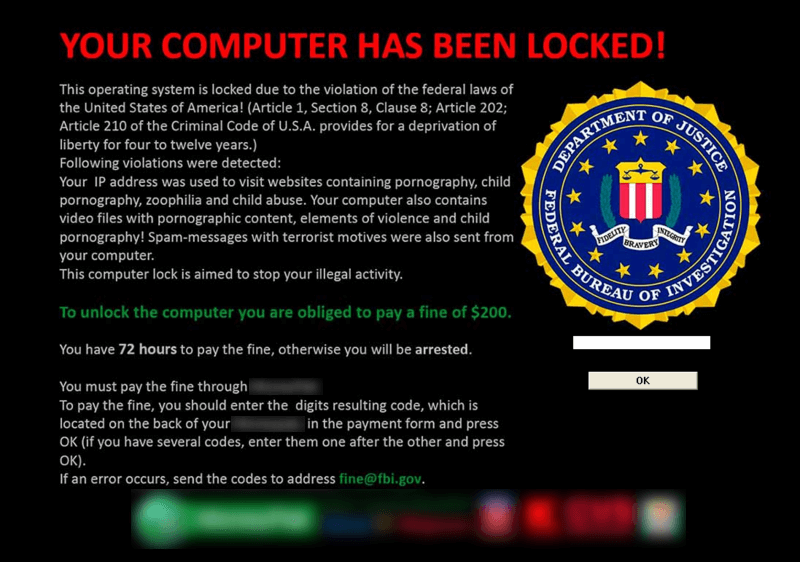

Ransomware

Posiblemente, el tipo de amenazas que más escuchamos actualmente. Este tipo de malware está diseñado para secuestrar los ficheros del móvil u ordenador y pedir a cambio un rescate para liberarlos. Una vez se ha introducido en el equipo, empieza a cifrar y cambiar las extensiones de algunos archivos para posteriormente mostrar un mensaje de rescate con una dirección de la red Tor donde nos darán más instrucciones. No se recomienda pagar ya que suelen ir publicándose herramientas para descifrar los archivos secuestrados.

Con el paso del tiempo han ido avanzando y últimamente se ha extendido mucho el hecho de que roben archivos y amenacen con hacerlos públicos. Igualmente van a solicitar un reembolso a cambio.

Rootkits

Este tipo de software malicioso busca tomar el control de un sistema sin ser detectado por el usuario. Suele tener una gran capacidad para pasar desapercibidos y esconderse de las principales soluciones de seguridad. Suelen ser utilizados a través de un exploit o un troyano.

Este tipo de amenazas puede afectar al propio sistema operativo. A veces incluso puede ser complicado de eliminar y tocará reinstalar el sistema operativo.

Spyware

La propia palabra deja poco lugar a la interpretación si atendemos al término spy (espía). Este tipo de software malicioso está diseñado para espiar a los usuarios y se suelen centrar en el robo de diferentes tipos de datos personales. Entre estos datos encontramos: historiales de navegación, cookies, usuarios o contraseñas.

Es otra amenaza que ha aumentado mucho en los últimos tiempos. Los datos personales tienen un gran valor y los piratas informáticos buscan constantemente la manera de información de todo tipo.

Otros tipos de malware

Además de todos los anteriores, también nos podemos encontrar con términos como: Keyloggers, Downloaders, Exploits, Dialers, Scareware y muchos más. Todo esto puede poner en riesgo la seguridad de los usuarios al navegar por Internet o instalar cualquier programa.

Por tanto, sea cual sea la amenaza de seguridad al que nos enfrentamos, es fundamental tener un buen antivirus y poder protegernos correctamente. De esta forma evitaremos riesgos innecesarios y estaremos preparados.

- Archivado en

- Banda Ancha