Cómo funciona HTTPS, el protocolo que protege tus datos en Internet

El simple hecho de abrir una página web es posible gracias a una serie de protocolos de Internet que están establecidos. Estos son encargados de que se pueda establecer la conexión, de enviar los datos de nuestro PC al servidor, obtener respuesta, etc. Pero, de todos estos protocolos, hay uno que destaca sobre los demás: el HTTPS.

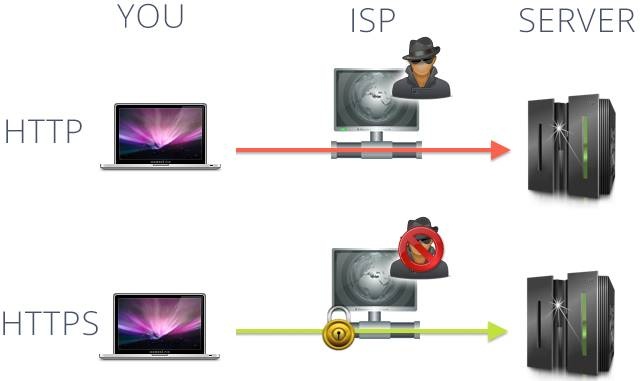

El protocolo HTTP (HyperText Transfer Protocol) es uno de los más antiguos que podemos encontrar. Este es el que se encarga de que los navegadores puedan conectarse a los servidores web, descargar los datos necesarios y que el usuario pueda ver la web tal y como está diseñada. El problema de este protocolo es que fue diseñado para funcionar en texto plano, es decir, sin cifrado. Esto quiere decir que cualquiera puede acceder a los datos que enviamos, como la contraseña del email o los datos bancarios, ya sea el ISP, un intruso en nuestra red Wi-Fi o cualquier otra persona que tenga acceso a nuestra red.

¿Qué es HTTPS?

Para solucionar esto se desarrolló el protocolo HTTPS (Hypertext Transfer Protocol Secure). A grandes rasgos, este protocolo no es otra cosa que el protocolo HTTP convencional, al cual se ha configurado para que funcione por encima de otro protocolo relacionado con la seguridad: SSL/TLS. Estos son dos protocolos que permiten el envío de paquetes cifrados, de punto a punto, de manera que nadie pueda acceder a los datos que se están enviando o recibiendo. Además, garantizan que las conexiones no han sido intervenidas al validar que el cifrado coincide con el certificado del servidor.

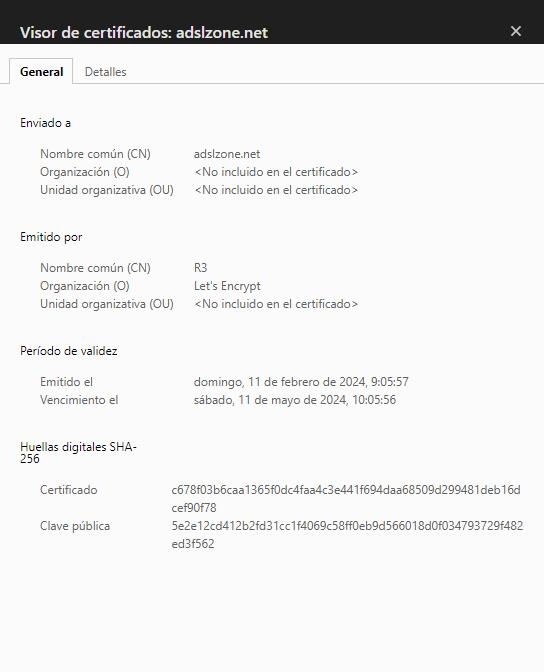

Aunque hoy en día prácticamente todas las webs funcionan sobre HTTPS (y, si alguna no lo hace, es que es una amenaza), hace varios años no era así, ya que usar cifrado implicaba una gran cantidad de recursos, además de bastante dinero para generar, y mantener, el certificado. Hoy todo esto se puede hacer gratis, ya sea con Let’s Encrypt, o con un CDN como Cloudflare que actúe de intermediario.

Cuando usamos este protocolo, casi todo el tráfico que mandamos por la red viaja de forma segura. Podemos enviar una URL, distintos parámetros, contraseñas, datos bancarios, cookies… todo se cifra antes de abandonar el PC. Lo único que no se cifra es la solicitud TCP del servidor, donde generalmente encontramos el servidor de destino, el puerto, y poco más.

Cómo funciona la conexión segura

Para que el cifrado pueda funcionar es necesario que tanto el emisor como el receptor conozcan la clave. Y, si enviamos la clave también por Internet, cualquiera podría capturarla y acceder a los datos o cambiarlos a su antojo. Es aquí donde entra en juego la criptografía moderna y su sistema de doble clave: pública y privada.

La clave privada es una clave que solo conoce una de las dos partes. Es la «llave maestra» con la que se puede descifrar el tráfico, además de crear nuevas claves públicas. Por otro lado, la clave pública es una clave que se puede usar para cifrar el tráfico entre dos puntos, pero nunca para descifrarlo. De esta manera, después de la comunicación inicial entre cliente (nuestro navegador) y servidor (el servidor donde se aloja la web) en la que se especifica, entre otras cosas, el cifrado y certificado que se va a usar, cuando vamos a establecer una conexión, ciframos los datos con la clave pública de manera que solo el destinatario pueda leerlos.

Cuando los datos salen de nuestro ordenador, estos están completamente cifrados y son opacos para cualquiera que los capture. Contraseñas, emails, mensajes… toda esa información viaja de forma segura por la red. Cuando llega al servidor de destino, este sí es capaz de leer estos. Usando, por supuesto, su clave privada.

Debilidades

HTTPS es un protocolo tan bien diseñado que, por ahora, no se ha roto. Pero esto no quiere decir que sea algo infalible. Y es que, si tuviéramos que preguntar cuál es el punto débil de este protocolo, sin duda sería sus certificados.

Hace unos años, obtener un certificado era algo bastante complicado y caro. Este es el motivo por el que tan pocas webs usaban HTTPS. Pero, las que lo usaban, eran 100% de fiar. Ahora cualquiera puede generar sus propios certificados gracias a las diferentes entidades certificadoras que podemos encontrar en la red. Esto no quiere decir que vayan a poder descifrar el tráfico, sino que pueden crear una web falsa, con un certificado falso, que se haga pasar por la original.

También es posible que, por un fallo de seguridad, consigan obtener las claves privadas de alguna entidad certificadora (ya ha ocurrido). Pero, en ese caso, se revocan los certificados, se emiten nuevos, y el usuario sigue protegido sin tener que hacer nada.

- Archivado en

- Internet / Seguridad y Privacidad